2026西湖龙井茶官网DTC发售:茶农直供,政府溯源防伪到农户家

2026西湖龙井茶官网DTC发售:茶农直供,政府溯源防伪到农户家

域名系统(DNS)将诸如 programacion.org 之类的可读名称转换为互联网协议地址,但其1983年的原始设计并未包含加密认证机制。任何拥有适当网络位置的人都可以伪造响应,并将流量重定向到由攻击者控制的服务器。域名系统安全扩展(DNSSEC)是互联网工程任务组针对该问题提出的解决方案:它对每个资源记录集进行数字签名,以便解析器可以验证响应在传输过程中未被篡改。威瑞信实验室十多年来一直维护着一个免费且公开的 DNSSEC 调试器,该工具可遍历任何域名的信任链,并准确显示验证在哪个环节中断,这对于2026年运营已签名区域的任何基础设施团队而言都是不可或缺的能力。

威瑞信实验室的 DNSSEC 调试器是什么

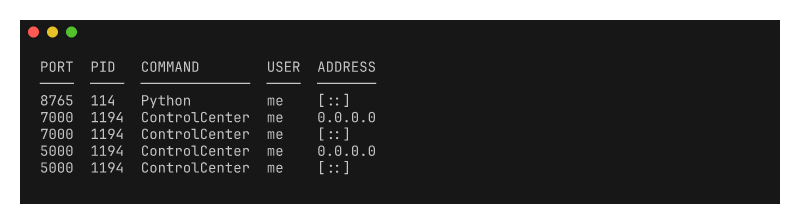

DNSSEC 调试器位于 dnssec-analyzer.verisignlabs.com,其工作原理类似于一个无状态验证器:你输入一个域名,应用程序会查询权威服务器,下载相关记录——包括域名密钥、资源记录签名、委派签名者、下一安全记录或下一安全记录版本3——并验证从根区域到所查询区域的每个加密签名。结果显示为一个检查列表,当一切正常时标记为绿色对勾,当出现错误时则标记为红色叉号并附带具体消息。

该工具支持两个高级选项,使其区别于更简单的验证器。第一个是信任锚:你可以粘贴任意的委派签名者记录或域名密钥记录,从而从层级结构中的任意点开始验证,而不必一定从根区域开始。当组织使用自己的信任锚运营私有区域,或者需要在父区域发布相应的委派签名者记录之前审计某个区域时,这一功能至关重要。第二个选项允许指定替代权威服务器,这对于验证辅助服务器上的行为、验证托管在与生产环境不同提供商处的区域,或在变更后确认主服务器与辅助服务器之间的一致性非常有用。

与临时的 dig +dnssec 命令不同,调试器用自然语言解释每一步骤:它指出父区域发布了哪些委派签名者记录,哪些域名密钥与该委派签名者记录哈希匹配,哪些资源记录签名对每个记录集进行了签名,签名何时过期,以及算法(如 RSA-SHA256、椭圆曲线数字签名算法 P256-SHA256、爱德华兹曲线数字签名算法 25519)是否受现代验证器支持。对于刚刚采用域名系统安全扩展的团队来说,这种教学式的叙述比任何技术转储都更有价值。

调试器遍历信任链的每个环节,并报告成功和失败情况。

详解 DNSSEC 信任链

DNSSEC 向传统 DNS 添加了四种类型的记录。域名密钥发布用于签署区域的公钥;通常有两种不同的角色:密钥签名密钥(KSK),用于签署域名密钥记录;以及区域签名密钥(ZSK),用于签署其余记录。资源记录签名包含使用其中一把密钥对资源记录集进行的加密签名。委派签名者(DS)是子区域域名密钥的哈希值,发布在父区域中,构成了连接两个区域的桥梁。最后,下一安全记录(NSEC)和下一安全记录版本3(NSEC3)以签名方式证明某个名称或记录类型的不存在,从而防止攻击者虚假地声称某条记录不存在。

信任链从根区域向下流动。互联网号码分配机构维护着根区域的密钥签名密钥,被称为全球信任锚,并预安装在所有验证器中。解析器从该密钥开始,验证根区域的域名密钥,查找匹配的 DS

免责声明:本文内容来自互联网,该文观点不代表本站观点。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容,请到页面底部单击反馈,一经查实,本站将立刻删除。